Um relatório da empresa de cibersegurança Zenox revelou a atuação do GhostSpy, um Trojan de Acesso Remoto (RAT) direcionado a smartphones Android no Brasil. O software é oferecido no modelo software-como-serviço (SaaS), com planos de assinatura e cláusula contratual que prevê multa de R$ 100 mil em caso de violação dos termos de uso.

Esquema opera como serviço completo

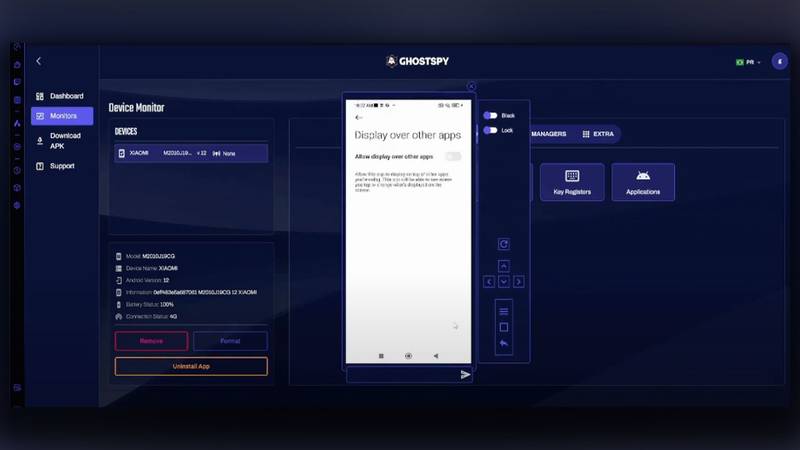

Segundo a Zenox, o GhostSpy disponibiliza um painel web que facilita a criação de aplicativos maliciosos em formato .apk. Esses arquivos são renomeados para se passarem por documentos, comprovantes ou apps de empresas de logística, bancos, comércio electrónico e órgãos públicos, indicando foco no público brasileiro.

Entre os recursos oferecidos ao agressor estão:

- controle remoto da tela e interação em tempo real;

- captura de tudo o que é digitado (keylogger);

- roubo de fotos, mensagens, contactos e registos de chamadas;

- gestão de ficheiros locais e envio de novos conteúdos;

- rastreamento de localização;

- modo de privacidade que escurece o ecrã para ocultar a atividade.

O desenvolvedor afirma que o malware é “impossível de remover” e contorna o Google Play Protect, além de configurar automaticamente as permissões de acessibilidade para obter controlo total do dispositivo comprometido.

Vulnerabilidade expõe dados das vítimas

A Zenox identificou uma falha grave no painel de gestão do GhostSpy. O erro de configuração permite que terceiros acessem, sem restrições, as informações roubadas, abrangendo ficheiros, credenciais e dados pessoais armazenados nos dispositivos atacados.

Ligação com o cibercriminoso “Goiano”

O relatório atribui o esquema a um indivíduo conhecido como Goiano, apontado pela comunidade hacker como fraudador. Publicações do canal OneRevealed sugerem que o GhostSpy é apenas uma versão renomeada do GoatRAT, malware já disseminado no país e popularmente chamado de “Vírus do Pix”. Há ainda indícios de que o mesmo operador teria relançado outras ferramentas, como Craxs RAT e Cypher RAT, sob marcas diferentes.

Distribuição e riscos atuais

A infeção ocorre sobretudo por meio de links enviados em mensagens e redes sociais ou através de sites que oferecem aplicações fora da loja oficial. Uma vez instalado, o GhostSpy obtém privilégios elevados, possibilitando o controlo remoto completo e a exfiltração contínua de dados.

O relatório não indica quantas pessoas foram afetadas, mas alerta que a combinação de modelo SaaS, recursos avançados e falha de segurança amplia o alcance do golpe e aumenta o risco de exposição de informações sensíveis.

A Zenox recomenda que os utilizadores instalem apenas aplicações da Google Play Store, verifiquem permissões concedidas aos apps e evitem abrir ficheiros desconhecidos recebidos por mensagens ou e-mail.