SocGholish, plataforma de malware-as-a-service, voltou a circular com avisos de “atualização do Chrome” que sequestram dados corporativos. Descoberto pela LevelBlue e operado pelo grupo TA 569, o golpe já comprometeu milhares de sites legítimos desde 2017, alugando essa rede para outros criminosos.

A campanha, também chamada de FakeUpdates, faz o download de arquivos maliciosos a partir de páginas invadidas. Em 2025, o esquema distribuiu o ransomware RansomHub e prejudicou o setor de saúde norte-americano, atingindo Change Healthcare e a rede de farmácias Rite Aid.

SocGholish: falsa atualização do Chrome instala malware

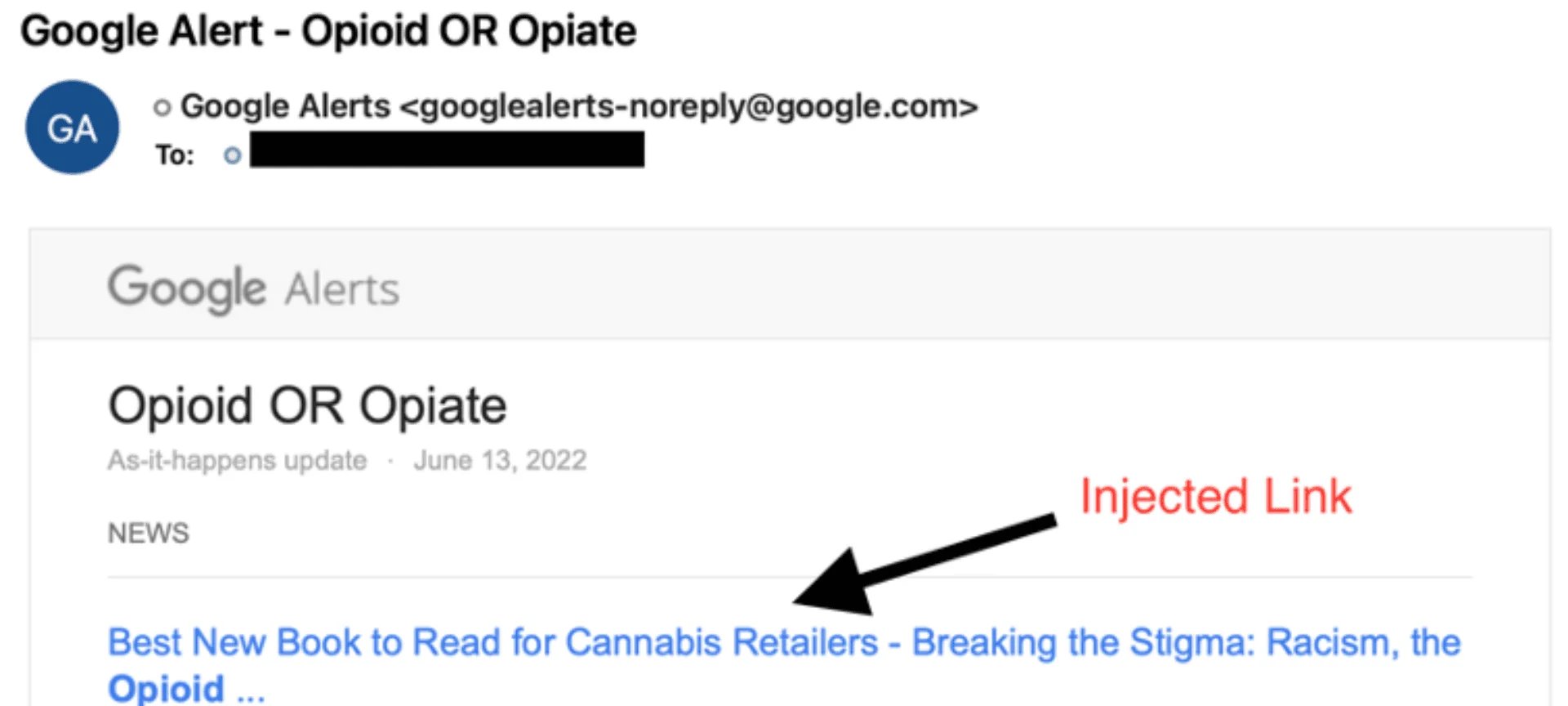

O ataque começa quando operadores infiltram scripts em blogs WordPress desatualizados ou usam domain shadowing para criar subdomínios idênticos ao endereço original. Sistemas de distribuição de tráfego como Keitaro e Parrot TDS filtram visitantes por localização, sistema operacional e navegador, garantindo que apenas o “alvo ideal” receba o instalador disfarçado de update.

Como funciona a “Netflix” do crime digital

Mais que infectar, o TA 569 aluga a infraestrutura a terceiros. Grupos como a russa Evil Corp e até agentes ligados à GRU, unidade 29155, já utilizaram o serviço para espalhar ransomware, trojans de acesso remoto e ladrões de credenciais. Entre os payloads observados estão LockBit, AsyncRAT e o worm Raspberry Robin.

Principais riscos para empresas e usuários

Além de criptografar sistemas, o SocGholish abre portas para roubo de dados sigilosos e interrupção de serviços essenciais. Segundo a Agência de Segurança Cibernética dos EUA (CISA), a adoção do modelo MaaS amplia a escala dos ataques, elevando o número de vítimas potenciais em todo o mundo.

Dicas de proteção imediata

• Ignore pop-ups de atualização: Chrome, Firefox e Edge atualizam sozinhos ou dentro das configurações do navegador.

• Verifique manualmente: acesse o menu “Sobre” para checar versões oficiais.

• Mantenha WordPress e plugins atualizados: a maioria das injeções ocorre em versões desprotegidas.

• Use senhas fortes e autenticação de dois fatores em painéis administrativos.

• Desconfie de urgência: sites legítimos raramente exigem versões específicas do navegador para funcionar.

Em caso de suspeita, isole imediatamente a máquina e notifique a equipe de segurança para impedir a propagação interna.

Quer continuar informado sobre ameaças digitais? Visite a nossa editoria de Notícias de Cibersegurança e receba análises detalhadas dos principais incidentes. Fique protegido e acompanhe futuras atualizações!

Crédito da imagem: ProofPoint.