Golpistas usam anúncios do Google para roubar logins corporativos do Office 365

Um esquema de phishing identificado em 22 de agosto de 2025 está utilizando anúncios patrocinados no Google para capturar credenciais de funcionários que acessam o Office 365. A fraude foi detectada pela empresa de segurança Push Security depois que clientes relataram redirecionamentos suspeitos durante pesquisas comuns na plataforma de busca.

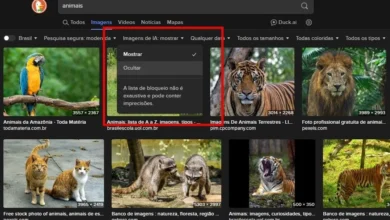

Como o golpe começa

O ataque tem início quando o usuário digita termos como “Office 365” — ou até variantes com erro de grafia, por exemplo “Office 265” — e clica no primeiro resultado exibido, que aparece como anúncio oficial. Esse link pago leva, a princípio, ao domínio legítimo office.com, estratégia que ajuda os golpistas a evitar bloqueios automáticos.

Redirecionamento invisível

Logo após a entrada no site da Microsoft, a vítima é transferida de forma automática para o endereço bluegraintours. O domínio, repleto de conteúdo genérico para parecer legítimo, funciona apenas como ponte para a página de phishing, onde o formulário de login falso coleta usuário e senha.

Explorando o ADFS

O diferencial do ataque está na exploração do Active Directory Federation Services (ADFS), serviço adotado por empresas para o modelo de login único (SSO). Como o golpista controla tanto o ambiente de phishing quanto um servidor ADFS configurado à parte, o processo de autenticação é concluído sem alarmes, fazendo a vítima acreditar que está em um fluxo genuíno.

Alvos e filtros de exibição

O objetivo principal é obter credenciais corporativas que dão acesso a vários aplicativos internos. Pesquisadores observam que o site malicioso só é mostrado a pessoas que atendem a critérios específicos, como localização geográfica ou tipo de navegador; caso contrário, o usuário é encaminhado ao Office 365 real, o que dificulta a detecção.

Passo a passo do golpe

- Anúncio patrocinado sobre Office 365 aparece no topo da busca.

- Usuário acessa o link e é direcionado ao domínio oficial da Microsoft.

- Sem perceber, a vítima passa pelo domínio intermediário bluegraintours.

- Em seguida, chega ao site de phishing que solicita as credenciais.

- Controle sobre o ADFS permite que o login pareça legítimo e contorne autenticação em duas etapas.

Condições que favorecem a fraude

A tática de redirecionamento duplica a aparência de legitimidade e impede que mecanismos internos da Microsoft identifiquem atividade anormal. Além disso, a veiculação do anúncio partindo do Google confere mais visibilidade ao esquema, ampliando o alcance entre profissionais que buscam produtos da empresa.

Para acompanhar outras reportagens sobre cibersegurança, acesse a seção de notícias em nosso site.

O caso reforça a necessidade de atenção redobrada a links patrocinados e a verificação cuidadosa de URLs antes do fornecimento de qualquer credencial.

Com informações de TecMundo