Falha em notebooks Dell permite invasão antes do login do Windows

O laboratório de cibersegurança Cisco Talos identificou a vulnerabilidade ReVault, que expõe cerca de 100 modelos de notebooks da Dell a ataques capazes de contornar credenciais do Windows e instalar malwares mesmo sem privilégios administrativos. A falha foi divulgada em 07/08/2025 e já dispõe de correção distribuída pela fabricante.

Como o ataque é executado

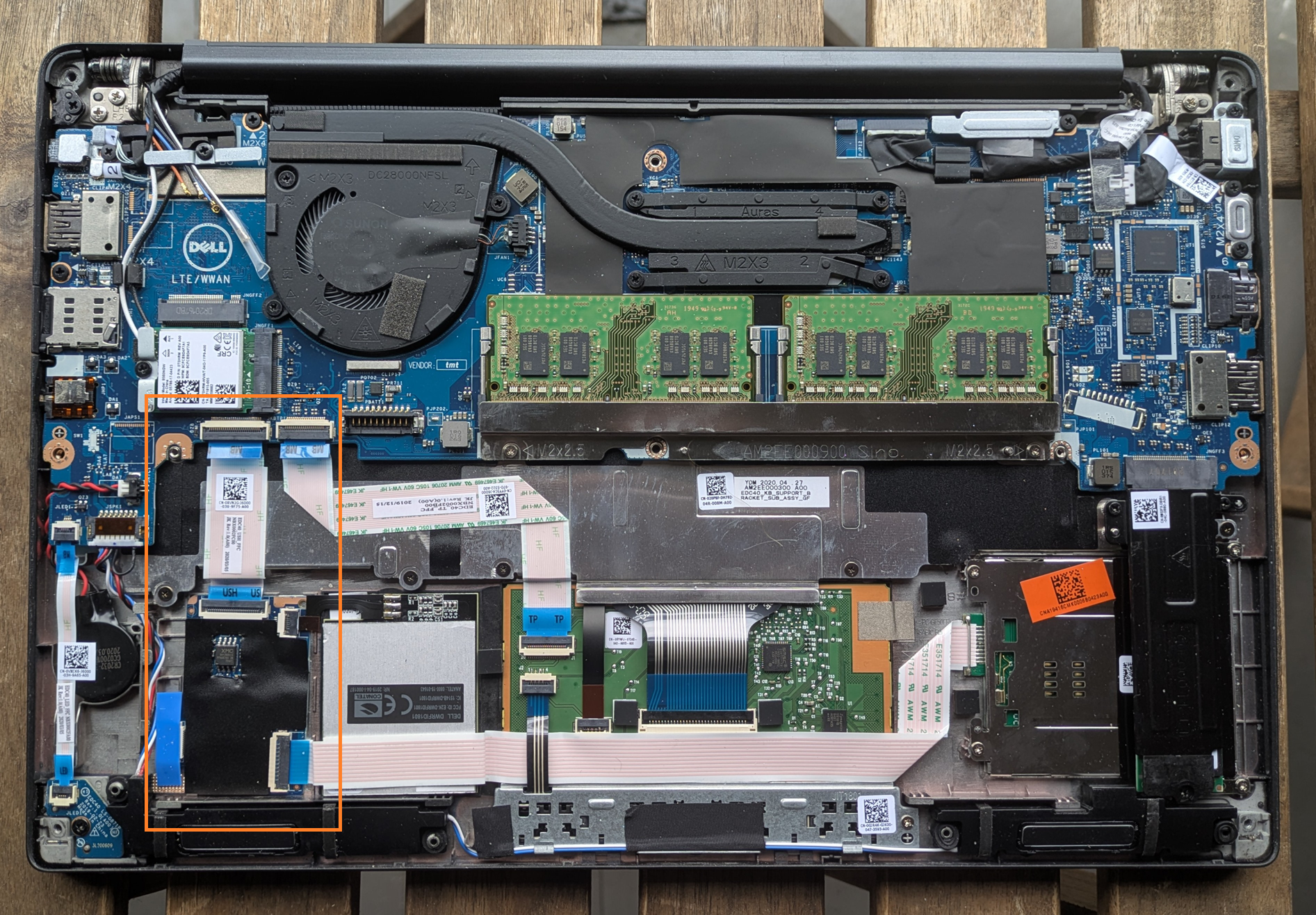

O ReVault combina cinco brechas de segurança (CVE-2025-25215, 24922, 24919, 24311 e 25050) no ControlVault3 e ControlVault3+, módulos de proteção baseados em hardware que utilizam o circuito Unified Security Hub (USH) para armazenar senhas e dados biométricos. Segundo a Cisco Talos, existe mais de uma forma de exploração:

Acesso remoto: o invasor manipula a API do ControlVault, executa código arbitrário, obtém informações do Windows e altera o firmware sem ser detectado.

Acesso físico: com o notebook em mãos, o atacante conecta-se diretamente ao USH e consegue ignorar o login do Windows ou registrar novas biometrias.

Por ocorrer em nível de hardware, o ataque permanece ativo mesmo após a reinstalação do sistema operativo, caracterizando persistência até que o firmware seja atualizado.

Modelos afetados e atualização de segurança

A Dell listou aproximadamente 100 equipamentos vulneráveis, principalmente das linhas corporativas Latitude e Precision. Patches corretivos foram liberados via Windows Update e pelo site de suporte da empresa desde junho de 2025.

Usuários domésticos que mantêm o sistema atualizado já estão protegidos. Em ambientes corporativos, a Cisco Talos alerta para o risco de atraso na distribuição dos patches. Enquanto a atualização não for aplicada, a orientação é desativar temporariamente o ControlVault ou evitar o uso de leitores biométricos, cartões inteligentes e dispositivos NFC para autenticação.

Especialistas lembram que a exploração de componentes de segurança embutidos pode abrir caminho para ataques semelhantes em dispositivos futuros, reforçando a importância de políticas de atualização contínua em empresas e consumidores.